En una infraestructura local tradicional, el administrador del sistema tiene control total sobre el acceso de los usuarios a los recursos corporativos. Al utilizar soluciones en la nube, el acceso a los recursos se puede realizar tanto desde la red corporativa como desde el exterior. Condición de acceso (CA) es una función de Azure Active Directory que se puede usar para permitir o denegar el acceso a los recursos de la empresa según el usuario, el dispositivo, la ubicación, la 2FA y otros factores. Condition Access le permite aumentar drásticamente la seguridad de sus recursos sin complicar el acceso de los usuarios.

El mecanismo de acceso condicional consiste en validar cada proceso de conexión al recurso en función de un escenario personalizado y una decisión que determina qué hacer con esa conexión. En una política de acceso condicional, puede denegar el acceso, permitir sin condiciones o permitir con condiciones.

El acceso condicional le permite usar diferentes condiciones al otorgar acceso a un usuario a un recurso:

- ¿El usuario es miembro de un grupo específico de Azure AD?

- ¿A qué aplicación en la nube intenta conectarse el usuario?

- ¿Está conectado desde un dispositivo controlado o no (se unió a Intune/Hybrid Azure AD)?

- ¿Desde qué dirección IP/subred intenta conectarse el usuario?

- ¿Qué tipo de cliente está usando el usuario (una aplicación en una computadora, teléfono o navegador)?

- etc

Puede combinar estas condiciones para proporcionar el más alto nivel de protección al acceder a sus recursos corporativos.

Nota. Tenga cuidado al crear políticas de acceso condicional. Es recomendable excluir el grupo de administradores globales de sus políticas de acceso condicional para evitar perder el acceso a Azure.

Las políticas de acceso condicional de Azure Active Directory (AD) están disponibles con las suscripciones de Microsoft 365 Business (anteriormente solo estaban disponibles para los suscriptores premium de Azure AD).

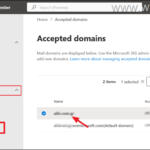

Inicie sesión en su inquilino como administrador y vaya a la Seguridad > Políticas de acceso condicional sección.

Incluso con una suscripción regular de Azure, hay cuatro políticas de vista previa de acceso condicional disponibles

- Bloquear la autenticación heredada — la política bloquea el acceso a través de protocolos de autenticación heredados que no admiten la autenticación multifactor (MFA). Por ejemplo, IMAP, POP, SMTP (la política no bloquea Exchange ActiveSync);

- Requerir MFA para administradores — la política requiere el uso obligatorio de MFA para algunas funciones administrativas;

- Protección del usuario final — la política permite el uso de MFA para los usuarios (el usuario debe completar el registro de MFA a través de la aplicación Microsoft Authenticator dentro de los 14 días posteriores al primer inicio de sesión);

- Requerir MFA para la gestión de serviciost: requisito de MFA para que los usuarios inicien sesión en servicios basados en la API de Azure Resource Manager (Azure Portal, Azure CLI, PowerShell).

Con una suscripción de Azure válida, puede crear sus propias políticas de acceso condicional.

En la sección Asignaciones, debe especificar las condiciones para aplicar la política.

Usuarios y grupos — qué usuarios están cubiertos por la póliza. Estos pueden ser todos los usuarios de Azure AD o grupos/usuarios específicos. Las excepciones se pueden especificar por separado.

aplicaciones en la nube — seleccione aplicaciones registradas con Azure AD (puede seleccionar más de aplicaciones de Office 365)

Las condiciones adicionales se especifican en el Condiciones sección.

Riesgo de inicio de sesión — un mecanismo para evaluar el riesgo de autorización (desde dónde, a qué hora, con qué cliente, qué tan común es este comportamiento, etc.). Se requiere una licencia de Azure AD Premium 2.

Plataformas de dispositivos — es posible especificar a qué plataforma se aplicará la política (por ejemplo, solo clientes móviles o solo computadoras con Windows)

Ubicaciones — le permite utilizar listas de direcciones IP de confianza.

A continuación, debe configurar qué hará o requerirá exactamente la política.

Conceder — puede bloquear el acceso o permitir y solicitar medidas de seguridad adicionales.

Configurar políticas de acceso condicional en Azure Portal es rápido y fácil. PowerShell se puede usar con Microsoft Graph para configurar políticas de CA complejas o en scripts de implementación de automatización.